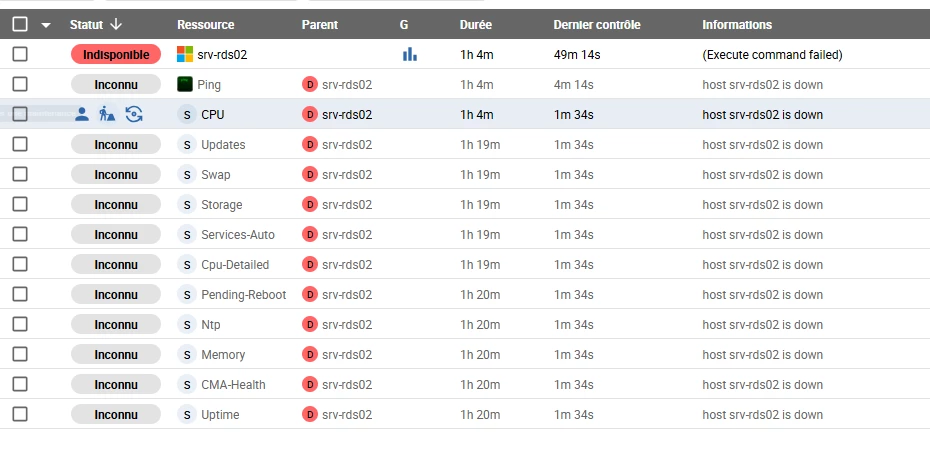

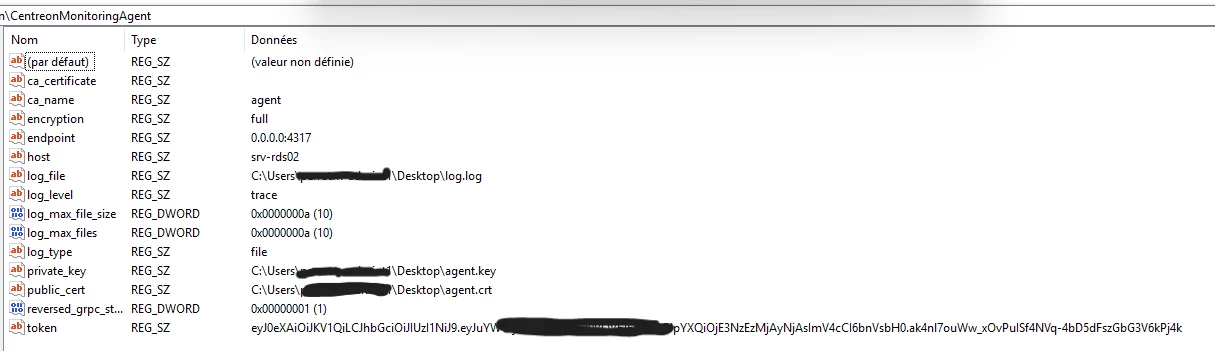

J’ai fait mes tests en NO TLS et toutes mes commandes de vérifications marchaient mais dès lors que je passe en TLS insecure, toutes mes commandes de vérifications passent en “Host {...} is down” et ma commande de vérification de l’hôte elle passe en execute command failed (OS-Windows-Centreon-Monitoring-agent-Host-Alive). Pourtant voici ce que me remontent les logs sur l’hôte :

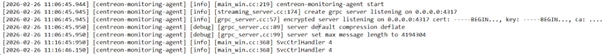

[2026-02-17 10:57:57.894] [centreon-monitoring-agent] [info] [main_win.cc:219] centreon-monitoring-agent start

[2026-02-17 10:57:57.895] [centreon-monitoring-agent] [info] [streaming_server.cc:174] create grpc server listening on 0.0.0.0:4317

[2026-02-17 10:57:57.895] [centreon-monitoring-agent] [info] [grpc_server.cc:57] encrypted server listening on 0.0.0.0:4317 cert: -----BEGIN..., key: -----BEGIN..., ca: ....

[2026-02-17 10:57:57.898] [centreon-monitoring-agent] [debug] [grpc_server.cc:89] server default compression deflate

[2026-02-17 10:57:57.898] [centreon-monitoring-agent] [debug] [grpc_server.cc:99] server set max message length to 4194304

[2026-02-17 11:01:55.615] [centreon-monitoring-agent] [info] [main_win.cc:368] SvcCtrlHandler 4

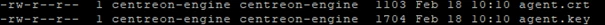

Sur mon serveur centreon, je suis bien en contrôle passif avec une connexion initiée par le collecteur.